什么是UDP协议,以及UDP协议在DDOS中的应用。

2025-04-29 17:12:00

在网络通信的世界里,除了广为人知的 TCP 协议,UDP(User Datagram Protocol,用户数据报协议)协议同样扮演着不可或缺的角色。与 TCP 协议注重数据传输的可靠性不同,UDP 协议以其高效、灵活的特点,在众多网络应用场景中发挥着独特作用。接下来,我们将详细探讨 UDP 协议的方方面面。

一、UDP 协议的基本概念

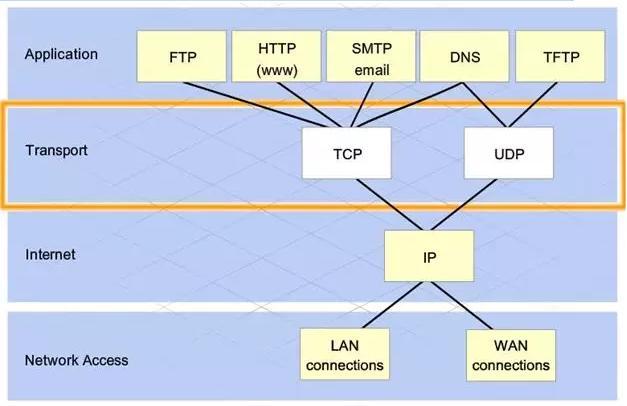

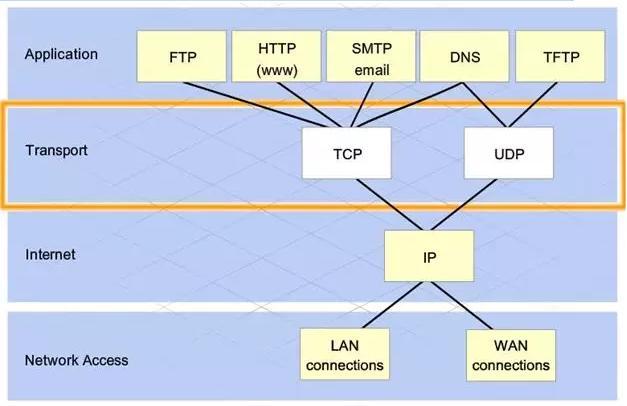

UDP 协议是 TCP/IP 协议族中的另一个重要传输层协议,它是一种无连接的、不可靠的、基于数据报的传输协议。“无连接” 意味着在数据传输之前,发送方和接收方无需像 TCP 协议那样进行三次握手来建立连接,而是直接将数据报发送出去,就好比寄信时不需要提前和对方打招呼,直接把信件投入邮箱即可。“不可靠” 表示 UDP 协议不保证数据一定能准确无误、按序到达接收方,也不会对数据丢失、重复或乱序等情况进行自动处理。“基于数据报” 则是指 UDP 将数据封装成一个个独立的数据报进行传输,每个数据报都包含源端口号、目的端口号、数据长度、校验和以及实际数据等信息,这些数据报在网络中独立传输,就像一批各自独立运输的包裹。

UDP 协议主要为那些对实时性要求较高、对数据准确性要求相对较低的应用程序提供服务。在网络分层结构中,它处于传输层,负责将应用层的数据封装成数据报,并传递给网络层进行进一步的传输;同时,接收来自网络层的数据报,解封装后交给应用层的相应程序。

二、UDP 协议的工作原理

(一)数据封装与传输

当应用程序需要通过 UDP 协议发送数据时,首先会将数据传递给 UDP 层。UDP 层会在数据前面加上一个 UDP 首部,该首部包含源端口号、目的端口号、数据报长度和校验和四个字段。源端口号用于标识发送数据的应用程序,目的端口号用于指定接收数据的应用程序,数据报长度记录了整个 UDP 数据报(包括首部和数据部分)的字节数,校验和则用于检测数据在传输过程中是否出现错误。完成封装后,UDP 将数据报传递给网络层,网络层再将其封装成 IP 数据报,通过网络进行传输。

在数据传输过程中,由于 UDP 是无连接的,数据报在网络中可能会经过不同的路径,导致到达接收方的顺序与发送顺序不一致,甚至可能会出现数据报丢失的情况。而且,UDP 协议不会主动对这些情况进行处理,它只是简单地将数据报发送出去,至于数据报能否正确到达,就交给应用程序来处理。

(二)数据接收与解封装

接收方的网络层接收到 IP 数据报后,会根据首部中的协议字段判断该数据报是 UDP 数据报,然后将其传递给 UDP 层。UDP 层接收到数据报后,首先会根据首部中的目的端口号,将数据报交付给对应的应用程序。同时,UDP 会计算数据报的校验和,并与首部中的校验和进行比较,如果两者不匹配,说明数据在传输过程中出现了错误,UDP 会直接丢弃该数据报;如果校验和匹配,UDP 则将数据部分提取出来,传递给应用程序。

三、UDP 协议的特点

(一)高效性

由于 UDP 协议无需建立连接和维护连接状态,也不需要进行复杂的确认和重传机制,因此数据传输的开销较小,效率较高。在发送数据时,UDP 可以快速地将数据报发送出去,减少了数据传输的延迟,特别适合那些对实时性要求极高的应用场景。

(二)灵活性

UDP 协议的无连接特性使得应用程序可以更加灵活地控制数据传输。应用程序可以随时发送数据报,而不需要考虑连接的建立和关闭过程。此外,UDP 协议对数据的格式和大小没有严格的限制,应用程序可以根据自身需求自由定义数据报的内容和格式,这为一些特殊的应用场景提供了便利。

(三)不可靠性

如前文所述,UDP 协议不保证数据传输的可靠性,数据报在传输过程中可能会丢失、重复或乱序。这对于一些对数据准确性要求极高的应用场景,如文件传输、电子邮件等,可能会导致数据错误或不完整,因此不适合使用 UDP 协议。但对于一些能够容忍一定数据丢失的应用,如实时视频流、音频流传输等,UDP 的不可靠性并不会对应用的使用体验造成太大影响。

四、UDP 协议的应用场景

(一)实时多媒体应用

在实时视频会议(如 Zoom、腾讯会议等)、网络直播、在线游戏(如《王者荣耀》《和平精英》等)等场景中,UDP 协议得到了广泛应用。以在线游戏为例,游戏客户端需要实时向服务器发送玩家的操作信息(如移动、射击等),同时接收服务器发送的游戏状态信息(如其他玩家的位置、游戏场景变化等)。由于游戏对实时性要求极高,即使偶尔丢失一些数据报,玩家也很难察觉,或者可以通过游戏内的一些机制进行弥补(如预测玩家的动作)。而如果使用 TCP 协议,频繁的确认和重传机制会导致较大的延迟,严重影响游戏的流畅性和玩家的体验。

(二)网络管理与监控

在网络管理领域,简单网络管理协议(SNMP)、域名系统(DNS)等服务也常常使用 UDP 协议。SNMP 用于网络设备之间的管理信息交换,它需要快速地获取和发送网络设备的状态信息,UDP 的高效性正好满足这一需求。DNS 用于将域名解析为 IP 地址,虽然 DNS 查询和响应的数据量通常较小,但对查询的速度要求较高,UDP 协议能够快速地完成域名解析请求和响应,提高域名解析的效率。

(三)工业控制与物联网

在工业控制和物联网领域,一些实时性要求较高的监控和控制应用也会采用 UDP 协议。例如,工业现场的传感器需要实时将采集到的数据发送给控制中心,控制中心也需要及时向设备发送控制指令。由于工业环境中的网络条件可能较为复杂,数据传输的延迟和稳定性至关重要,UDP 协议的高效性和灵活性能够更好地适应这种环境,确保数据能够及时传输。

五、UDP 协议与 TCP 协议的对比

|

对比项目

|

UDP 协议

|

TCP 协议

|

|

连接方式

|

无连接

|

面向连接

|

|

可靠性

|

不可靠,不保证数据准确到达

|

可靠,保证数据准确、有序到达

|

|

传输效率

|

高,无需建立连接和复杂的确认机制

|

相对较低,需要三次握手建立连接和确认重传机制

|

|

传输模式

|

基于数据报

|

基于字节流

|

|

应用场景

|

实时多媒体应用、网络管理、工业控制等

|

网页浏览、文件传输、电子邮件等对可靠性要求高的场景

|

四、什么是UDP协议,以及UDP协议在DDOS中的应用。

在网络安全的严峻形势下,DDoS 攻击一直是威胁网络服务正常运行的 “毒瘤”。UDP 协议因其自身特性,成为 DDoS 攻击者的常用工具。接下来,我们将深入探讨 DDoS 攻击是如何利用 UDP 协议,以及这些攻击带来的严重后果。

一、UDP Flood 攻击:海量数据报淹没目标

(一)攻击原理

UDP Flood 攻击是 DDoS 攻击利用 UDP 协议的典型方式。攻击者控制大量傀儡主机(僵尸网络),向目标服务器的随机端口发送海量的 UDP 数据报 。由于 UDP 协议是无连接的,发送方无需事先与接收方建立连接,就能直接将数据报发送出去。这些 UDP 数据报的源 IP 地址往往是伪造的,使得目标服务器无法准确追踪攻击来源。

当目标服务器收到这些 UDP 数据报后,会尝试将数据报交付给相应的应用程序。但由于端口可能并未运行对应的服务,服务器在尝试处理后,会向源 IP 地址发送 “端口不可达” 的 ICMP 错误报文。然而,由于源 IP 是伪造的,这些 ICMP 报文无法正常返回。随着大量的 UDP 数据报不断涌入,目标服务器的资源(如 CPU、内存、网络带宽等)会被迅速耗尽,无法处理正常的用户请求,最终导致服务瘫痪。

(二)攻击特点与危害

UDP Flood 攻击具有攻击流量大、难以防御的特点。由于 UDP 协议无需建立连接,攻击者可以快速发送大量数据报,短时间内就能产生巨大的流量。而且,这些攻击流量与正常的 UDP 流量在协议层面难以区分,使得传统的防火墙等安全设备难以有效识别和拦截攻击流量。一旦遭受 UDP Flood 攻击,目标服务器可能无法正常提供服务,网站无法访问、应用程序无法使用,给企业和用户带来严重的经济损失和使用不便,甚至可能影响社会公共服务的正常运行。

二、UDP 反射放大攻击:以小搏大的恶意手段

(一)攻击原理

UDP 反射放大攻击利用了 UDP 协议的特性以及一些网络服务的漏洞,实现攻击流量的放大。攻击者首先伪造源 IP 地址为目标服务器的 UDP 请求,发送给开放特定 UDP 服务(如 DNS、NTP 等)的大量服务器。这些被利用的服务器在接收到请求后,会根据请求返回响应数据,而这些响应数据会发送到伪造的源 IP 地址(即目标服务器)。由于这些 UDP 服务的响应数据通常比请求数据大很多,例如某些 NTP 服务器的响应数据可达请求数据的数十倍甚至上百倍,攻击者通过控制少量的请求,就能借助大量被利用的服务器产生数倍甚至数十倍的攻击流量,实现对目标服务器的攻击。

(二)攻击危害与防御难点

UDP 反射放大攻击的危害巨大,攻击者可以利用较小的攻击流量,产生巨大的反射流量,对目标服务器造成严重的带宽压力和资源消耗。这种攻击不仅会影响目标服务器本身,还可能导致目标服务器所在的网络链路拥塞,影响同一网络环境下其他用户的正常网络使用。而且,由于攻击流量来自大量被利用的合法服务器,防御难度极高,需要对被利用的服务进行严格管控和防护,同时还需要对网络流量进行实时监测和分析,才能有效识别和抵御此类攻击。

三、针对 UDP 协议的 DDoS 攻击防御策略

面对 DDoS 攻击对 UDP 协议的恶意利用,需要采取多种防御策略。在网络边界部署专业的 DDoS 防护设备,通过深度包检测(DPI)等技术,识别异常的 UDP 流量模式,过滤攻击流量;对于容易被反射放大攻击利用的 UDP 服务(如 DNS、NTP),进行严格的访问控制和配置优化,限制外部请求的来源和响应大小;采用流量清洗技术,实时监测网络流量,将疑似攻击流量引流到清洗设备进行分析和处理,确保正常流量能够顺利到达目标服务器 。

了解 DDoS 攻击利用 UDP 协议的方式及防御策略,有助于提升网络安全防护能力。

以上就是黑暗压力全面介绍的 UDP 协议的相关知识。